Windows HTTP.sys遠程代碼執行漏洞威脅網站安全

漏洞可導致嚴重危害

微軟在4月的補丁日(北京時間4月15日)公布了一個Windows HTTP.sys遠程代碼執行漏洞,攻擊者可利用該漏洞導致目標系統藍屏,亦可觸發遠程代碼在目標系統中以系統權限執行,用戶的網站有可能因此而遭受篡改、被掛黑鏈、發生用戶信息泄露,甚至遭到更嚴重的攻擊。該漏洞的危害評級為“嚴重”,CVE漏洞編碼為CVE-2015-1635。

漏洞影響廣泛

HTTP.sys是微軟為了優化IIS服務器性能引入的內核模式驅動程序,微軟表示,安裝了微軟IIS7.0及以上版本的Windows Server 2008 R2、Windows Server 2012、Windows Server 2012 R2、Windows 7、Windows 8和Windows 8.1服務器操作系統均受到此次漏洞影響。也就是說,若服務器的操作系統為上述提到的版本,那么運行在這些服務器上的網站都有可能受到危害。

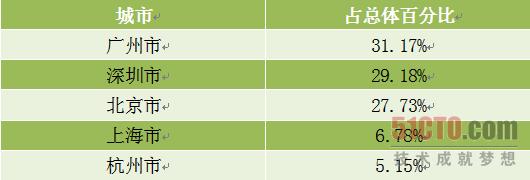

此外,深信服全網掃描平臺監測數據顯示,受到此次安全事件影響的地區范圍較大。其中,以下5個城市為全國受影響較嚴重的地區:

受Windows HTTP.sys遠程代碼執行漏洞影響較嚴重的城市TOP 5

漏洞修復建議

1. 及時升級微軟官方安全補丁

微軟已于北京時間4月15日發布漏洞補丁包,用戶可通過Windows update獲取補丁包并及時進行升級。微軟發布的漏洞公告:http://technet.microsoft.com/security/bulletin/MS15-034

2. 禁用IIS內核緩存降低漏洞影響

用戶還可以通過禁用IIS內核緩存降低漏洞帶來的影響,待升級官方補丁后,再啟用IIS內核緩存。禁用IIS內核緩存的官方教程:https://technet.microsoft.com/en-us/library/cc731903(v=ws.10).aspx

3. 檢查防護設備的攻擊特征庫是否已及時更新

特征庫及時更新對防御漏洞攻擊也起著至關重要的作用,用戶可通過在下一代防火墻、IPS等設備上輸入漏洞的CVE編碼,查看設備的攻擊特征庫是否已進行及時更新。

溫馨提示

深信服下一代防火墻NGAF的IPS特征庫已于漏洞公布后的24小時內及時進行了更新,所有在線部署的深信服下一代防火墻NGAF均可自動升級IPS特征庫,用戶無需擔心。

同時,深信服還提供Windows HTTP.sys遠程代碼執行漏洞檢測服務,若您無法確定自身的網站是否會受到該漏洞的影響,可聯系我們的工程師為您進行漏洞檢測。

Windows HTTP.sys遠程代碼執行漏洞在線檢測

如果您希望申請我們的漏洞檢測服務或者試用下一代防火墻NGAF,可撥打我們的熱線電話400-806-6868申請檢測服務或測試深信服下一代防火墻,我們的工程師將第一時間和您取得聯系!