2020工業網絡新危機:大多數ICS漏洞都可以遠程利用

Claroty表示,2020年上半年公開的ICS漏洞中有70%以上可以被遠程利用,這凸顯了保護面向互聯網的ICS設備和遠程訪問連接的重要性。

“Internet Connection Sharing,英文簡稱ICS中文意思是:因特網連接共享。它是Windows系統對家庭網絡或小型的Internet網絡提供的一種Internet連接共享服務。實際上相當于一種網絡地址轉換器。

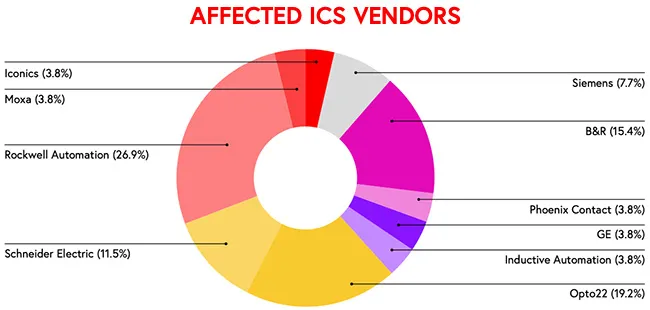

該報告包括Claroty研究團隊對世界漏洞數據庫(NVD)發布的365個ICS漏洞評估,

以及由工業控制系統網絡應急響應團隊(ICS-CERT)在2020年上半年發布的139項ICS咨詢,影響了53個供應商。研究團隊發現了數據集中包含26個漏洞。

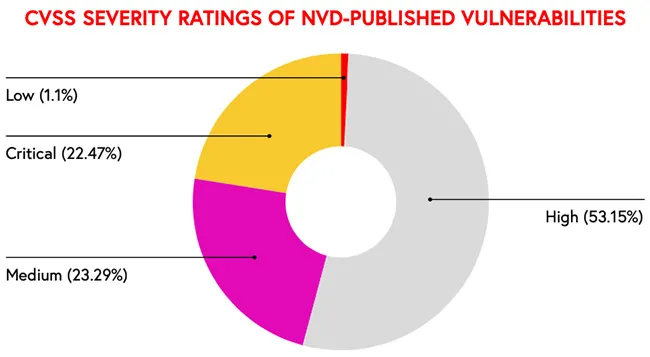

與2019相比,NVD發布的ICS漏洞從331增加了10.3%,而ICS-CERT通報從105增長了32.4%。超過75%的漏洞通過評分系統(CVSS)被定義為高或關鍵的通用漏洞。

Claroty研究副總裁Amir Preminger表示:“人們越來越意識到ICS漏洞所帶來的風險,并且研究人員和供應商更加注重識別和盡可能有效地補救這些漏洞。

“我們認識到理解,評估和報告綜合ICS風險和漏洞情況的迫切需要,以使整個OT安全社區受益。

“我們的研究結果表明,保護遠程訪問連接和面向互聯網的ICS設備,防止網絡釣魚、垃圾郵件和勒索軟件,以最小化和減輕這些威脅的潛在影響,對企業來說是多么重要。”

RCE漏洞:保護面向互聯網的ICS設備

根據這份報告,NVD公布的漏洞中,超過70%可以被遠程利用,這進一步證明了一個事實,即完全隔離的ICS網絡已經非常罕見了。

此外,最常見的潛在影響是遠程執行代碼(RCE),可能產生49%的漏洞,反映出其作為OT安全研究社區關注的焦點領域的突出地位-其次是讀取應用程序數據的能力(41%) ,導致拒絕服務DoS攻擊(39%)和旁路保護機制(37%)。

由于全球迅速向遠程勞動力轉移,以及在應對COVID-19大流行時越來越依賴遠程訪問ICS網絡,遠程開發的重要性進一步加劇。

脆弱設施漏洞增加

迄今為止,能源,關鍵設施制造部門和廢水基礎設施領域受ICS-CERT通報中在2020年上半年發布的漏洞的影響最大的部門。

通報中包含的385個獨特的常見漏洞和披露(CVE)中,能源有236個,關鍵制造業有197個,水和廢水有171個。與1H 2019相比,水和廢水CVE的增長最大(122.1%) ,而關鍵制造業增長了87.3%,能源增長了58.9%。

評估發現的ICS漏洞

研究團隊在2020年1小時內發現了26個ICS漏洞,并對可能影響工業操作的可用性、可靠性和安全性的關鍵或高風險漏洞進行了排序。

因此工業基礎設施團隊應關注具有大量安裝基礎的集成電路供應商,在工業運營中起著不可或缺作用的ICS供應商和產品,以及那些利用協議的研究人員具有相當專業知識的公司。

這26個漏洞可能會對受影響的OT網絡造成嚴重影響,因為超過60%的漏洞支持某種形式的RCE。