網絡安全知識之防范加密貨幣非法挖礦活動

什么是加密貨幣?

加密貨幣是一種用作交換媒介的數字貨幣,如:比特幣、萊特幣、門羅幣、以太坊和瑞波幣等,當然這只是加密貨幣的幾種特定類型。與傳統銀行貨幣不同,加密貨幣獨立于中央銀行運作,并使用加密技術和區塊鏈技術來保護和驗證交易。

什么是挖礦?

加密貨幣挖掘或加密挖掘是賺取加密貨幣的方式。個人通過使用加密挖掘軟件來解決驗證交易中涉及的復雜數學問題來產生加密貨幣,就是加密貨幣挖礦。每個求解的方程都會驗證交易并獲得以加密貨幣支付的獎勵。

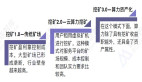

什么是加密劫持?

解決加密計算以挖掘加密貨幣需要大量的運算處理能力。當惡意網絡攻擊者通過利用網頁、軟件和操作系統中的漏洞在受害設備和系統上非法安裝加密軟件,有效劫持受害設備和系統的處理能力時,就是加密劫持。安裝了加密挖礦軟件后,惡意網絡行為者就可以賺取加密貨幣。此外,惡意網絡攻擊者還可能會使用加密挖掘 JavaScript 代碼感染網站,該代碼通過訪問者的瀏覽器利用訪問者的處理能力來挖掘加密貨幣。

加密劫持可能會對受害設備、系統和網絡產生以下后果:

- 系統和網絡性能下降,因為帶寬和中央處理單元 (CPU) 資源被加密活動壟斷

- 因極端溫度導致的組件故障功耗增加、系統崩潰和物理損壞等

- 正常運營中斷

- 因組件故障導致系統宕機造成的經濟損失、將系統和文件恢復到完全運行的成本以及增加功耗的成本

加密劫持涉及惡意安裝的持久性或非持久性程序。非持久性加密劫持通常僅在用戶訪問特定網頁或打開 Internet 瀏覽器時發生,用戶停止訪問則挖礦也跟隨停止。持久性挖掘活動表現為,即使在用戶停止訪問,持續性加密劫持仍會繼續發生。

惡意行為者通過利用應用程序和服務器中的缺陷以及劫持Wi-Fi 熱點,通過武器化的移動應用程序、僵尸網絡和社交媒體平臺分發加密劫持惡意軟件。

哪類系統和設備面臨加密劫持風險?

任何帶有 CPU 的聯網設備都容易受到加密劫持。

以下是常見的目標設備:

- 計算機系統和網絡設備——包括連接到信息技術和工業控制系統網絡的設備;

- 移動設備——設備與計算機一樣存在漏洞;

- 物聯網設備——支持互聯網的設備(例如,打印機、攝像機和智能電視)。

你如何防御加密劫持?

以下網絡安全最佳實踐可以幫助我們保護連接互聯網的系統和設備免受加密劫持:

(1) 使用和維護防病毒軟件。防病毒軟件可識別并保護計算機免受惡意軟件的侵害,允許所有者或操作員在潛在有害程序造成任何損害之前檢測并刪除它。

(2) 使軟件和操作系統保持最新。安裝軟件更新,以便攻擊者無法利用已知問題或漏洞。

(3) 使用強密碼。選擇攻擊者難以猜到的密碼,對不同的程序和設備使用不同的密碼。最好使用長而強的密碼短語或至少包含 16 個字符的密碼。

(4) 更改默認用戶名和密碼。默認用戶名和密碼很容易被惡意行為者使用。盡快將默認密碼更改為足夠強且唯一的密碼。

(5) 檢查系統權限策略。查看用戶賬戶并驗證具有管理權限的用戶是否需要這些權限。限制一般用戶賬戶執行管理功能。

(6) 禁用無關系統啟動。考慮使用應用程序允許列表來防止未知的可執行文件自動啟動。

(7) 小心從網站下載文件。避免從不受信任的網站下載文件。從安全站點下載文件時,請尋找真實的網站證書。

(8) 識別監控CPU活動。網絡管理員應持續監控系統并教育其員工識別計算機工作站、移動設備和網絡服務器上任何高于正常水平的持續 CPU 活動。調查處理速度的明顯下降原因。

(9) 禁用不必要的服務。查看所有正在運行的服務并禁用那些不需要的操作。禁用或阻止某些服務可能會阻礙對文件、數據或設備的訪問,從而產生問題。

(10) 卸載不用的軟件。查看已安裝的軟件應用程序并刪除操作不需要的應用程序。許多預裝操作系統的零售計算機系統都安裝了工具欄、游戲和廣告軟件,所有這些都會占用過多的磁盤空間和內存。這些不必要的應用程序可以為攻擊者提供利用系統的途徑。

(11) 驗證輸入。在面向 Internet 的 Web 服務器和 Web 應用程序上執行輸入驗證以減輕注入攻擊。在 Web 瀏覽器上,禁用 JavaScript 執行。對于 Microsoft Internet Explorer,啟用跨站點腳本過濾器。

(12) 安裝防火墻。防火墻可能能夠通過在惡意流量進入計算機系統之前阻止惡意流量以及通過限制不必要的出站通信來阻止某些類型的攻擊媒介。某些設備操作系統包括防火墻。啟用并正確配置設備或系統用戶手冊中指定的防火墻。

(13) 創建和監視阻止列表。監控托管、分發和用于惡意軟件命令和控制的網站的行業報告。阻止已知惡意站點的 Internet 協議地址,以防止設備訪問它們。

參考來源:美國CISA官網