區塊鏈、霧計算、邊緣計算和機器學習在物聯網安全方面的應用

物聯網(IoT)是下一個通信時代。使用物聯網,物理對象可以以無縫的方式創建、接收和交換數據。各種物聯網應用專注于自動處理不同的任務。現有和未來的物聯網應用將會提高用戶舒適度、工作效率和自動化水平。為了實現這一目標,需要高度的安全性、私密性、身份驗證和從攻擊中恢復的能力。為了實現端到端安全的物聯網環境,必須對物聯網應用的架構進行更改。在這篇報告中,詳細回顧了在IoT應用程序提出的安全相關的挑戰和威脅的來源。在討論了安全問題之后,討論了各種新興和現有的技術,重點是在物聯網應用中實現高度的安全信任。討論了四種不同的技術,區塊鏈、霧計算、邊緣計算和機器學習,以提高物聯網的安全水平。

1.背 景

我們周圍的物理設備連接到互聯網的步伐正在迅速加快。根據高德納(Gartner)最近的一份報告,到2020年,全球有約84億聯網設備。預計到2022年,這一數字將增長到204億。世界各地都在增加物聯網應用的使用,主要的驅動國家和地區包括西歐、北美和中國。機對機(M2M)連接的數量預計將從2016年的56億增加到2024年的270億。這一數字的飛躍表明物聯網將成為未來主要市場之一,并可能成為不斷擴大的數字經濟基石。物聯網行業的收入預計將從2018年的8920億美元增長到2025年的4萬億美元。M2M連接覆蓋了廣泛的應用,如智慧城市、智能環境、智能電網、智能零售和智能農業等。在未來,這些設備不僅可以連接到互聯網和其他本地設備,還可以直接與互聯網上的其他設備通信。除了被連接的設備或事物,社交物聯網(SIoT)的概念也正在興起。SIoT將使不同的社交網絡用戶連接到設備,用戶可以通過因特網共享設備。

2.使用區塊鏈的物聯網安全

區塊鏈和物聯網是將對IT和通信行業產生高度影響的重要技術。這兩種技術專注于提高用戶的整體透明度、可見性、舒適度和信任度。物聯網設備提供來自傳感器的實時數據,區塊鏈使用分布式、去中心化和共享的分類賬為數據安全提供關鍵保障。

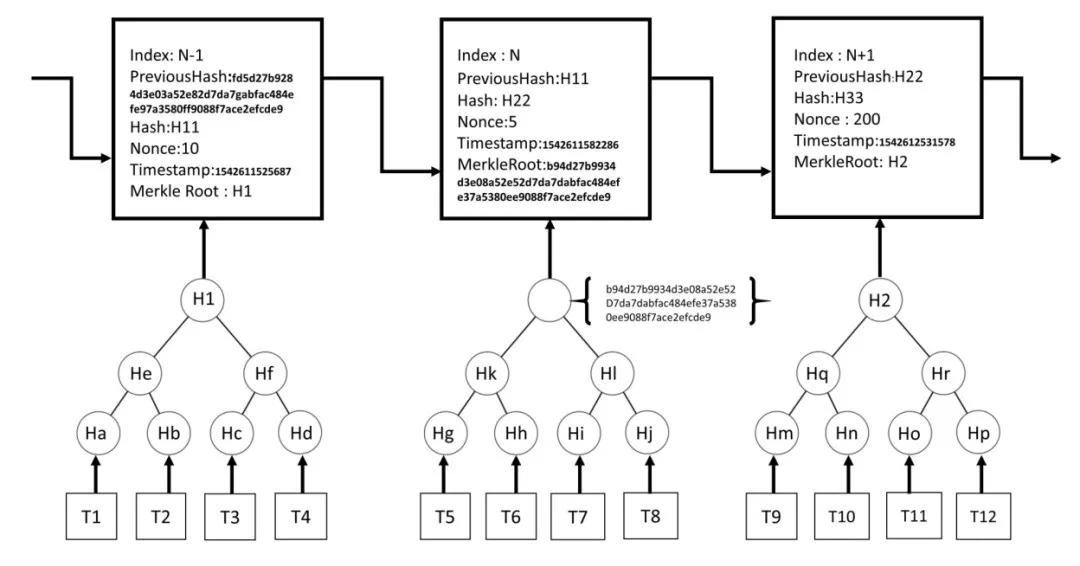

區塊鏈背后的基本邏輯很簡單:是一個分布式分類帳(也稱為復制日志文件)。區塊鏈中的條目是按時間順序標記的。分類帳中的每一項都使用加密散列鍵與前一項緊密耦合。Merkle樹用于存儲單個事務,樹的根散列是存儲在區塊鏈中。圖1中T1、T2、T3、···、Tn分別表示單個事務。事務被加密散列并存儲在樹Ha、Hb、Hc等的葉節點上。子節點的散列被連接起來,并生成一個新的根散列。最終的根散列(例如H1和H2)存儲在區塊鏈上。只驗證根哈希,以確保與該根哈希關聯的所有事務都是安全的,沒有被篡改。即使單個事務被更改,樹特定一側的所有散列值也會更改。分類帳維護者或礦工驗證日志或事務,并生成一個鍵,使最新的事務成為完整分類帳的一部分。這個過程使網絡中的所有節點都可以使用最新的條目。由于每個塊中都存在加密散列鍵,因此對手對這些塊進行篡改既耗時又困難。

圖1 Merkle樹

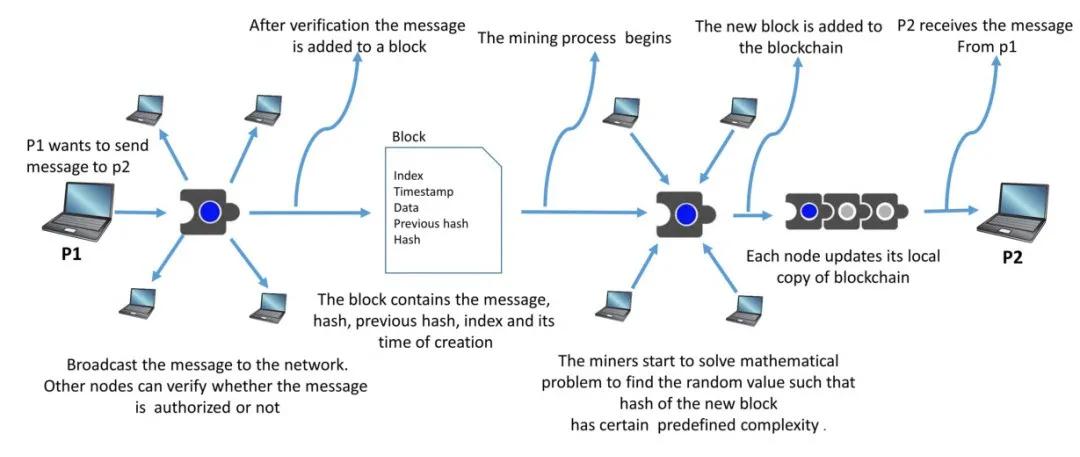

礦商在交易中沒有任何個人利益,他們采礦只是為了獲得激勵。礦工們不知道交易所有者的身份。更重要的是,有多個挖掘器處理同一組事務,它們之間在將事務添加到區塊鏈中方面存在激烈的競爭。所有這些獨特的功能使區塊鏈成為一個強大的、防篡改的、分布式的、開放的物聯網數據結構。圖2顯示了事務從初始化到提交再到分布式鏈的完整流程。學術界和工業界正在開發支持創建和維護區塊鏈的框架。這類平臺的一些例子是Ethereum、Hyperledger fabric、Ripple等。

圖2 事務的完整流程

3.使用霧計算的物聯網安全

物聯網和云計算是兩種獨立的技術,有很多應用。物聯網為用戶提供了大量的智能設備和應用。類似地,云提供了一個非常有效的解決方案來存儲和管理數據,這些數據可以從任何地方訪問,并被許多組織廣泛使用。物聯網正在產生前所未有的數據量,這給互聯網基礎設施帶來了很大壓力。云計算和物聯網的融合為更有效地處理、存儲、管理和保護數據帶來了新的機遇和挑戰。工業界和學術界試圖通過將物聯網與云集成來解決物聯網面臨的一些問題。但是,這種集成的好處還不足以解決物聯網面臨的所有問題。因此,Cisco在2012年提出了霧計算的概念。霧計算補充了云計算,而不是取代它。

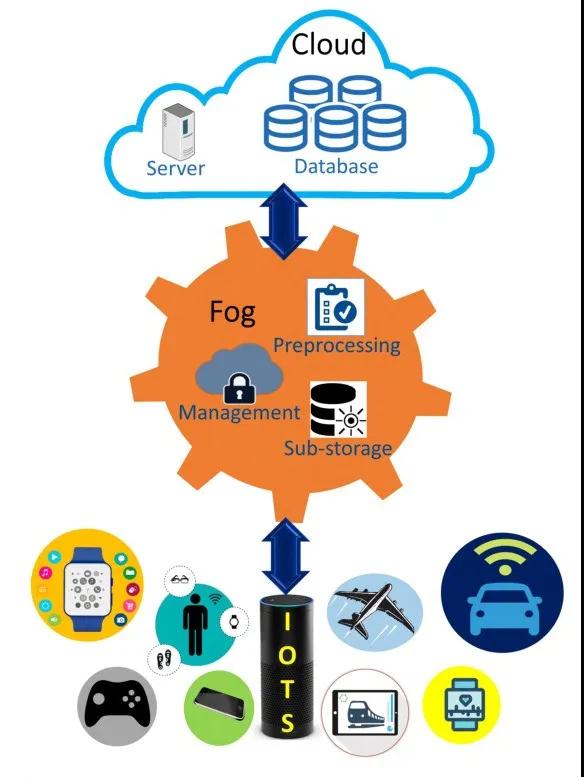

霧計算的主要任務是在本地處理物聯網設備產生的數據,以便更好地管理,因此需要一個由不同層組成的架構。它有兩個框架,Fog-Device框架和Fog-Cloud-Device框架。前者框架由設備和霧層組成,后者框架由設備、霧層和云層組成。層的排列是根據它們的存儲和計算能力來完成的。不同層之間的通信是通過有線(如光纖、以太網)或無線通信(如WiFi、藍牙等)完成的。在Fog-Device框架中,fog節點在不涉及云服務器的情況下為用戶提供各種服務。然而,在Fog-Cloud-Device框架中,簡單的決策是在霧層做出的,而復雜的決策是在云上做出的。Fog-Cloud-Device框架的架構如圖3所示。在比較霧計算范式的性能時,還從理論上和數學上考慮了霧計算架構與傳統的云計算框架基于業務延遲和能耗。與云模型相比,霧計算減少了云和網絡邊緣之間90%的數據流量,平均響應時間減少了20%。[2]的作者深入討論了霧計算的定義和概念,并將其與類似的概念如移動邊緣計算(MEC)和移動云計算(MCC)進行了比較。[2]的作者還介紹了一些應用,如實時視頻分析、增強現實(AR)、移動大數據分析以及霧計算的內容交付和緩存。

圖3 Fog-Cloud-Device框架架構

4.基于機器學習的物聯網安全

近年來,機器學習(ML)領域引起了人們的極大興趣。許多領域都在使用ML進行開發,它也被用于物聯網安全。ML似乎是一種很有前景的解決方案,通過提供與其他傳統方法不同的防御攻擊的方法,來保護物聯網設備免受網絡攻擊。

針對物聯網設備或來自物聯網設備的DoS攻擊是一個嚴重的問題。防止這種攻擊的一種方法是使用基于多層感知器(MLP)的協議,以保護網絡免受DoS攻擊。最新的文獻提出了一種粒子群優化和反向傳播算法來訓練MLP,有助于提高無線網絡的安全性。ML技術有助于提高推斷的準確性和保護易受DoS攻擊的物聯網設備。

攻擊者可能在數據傳輸過程中竊聽消息。為了防范此類攻擊,可以使用ML技術,如基于q學習的卸載策略或非參數貝葉斯技術。諸如q學習和Dyna-Q等方案都是ML技術,也可用于保護設備不被竊聽。[4]的作者通過實驗和強化學習對這些方案進行評估。

數字指紋技術是未來物聯網系統安全解決方案之一,有助于終端用戶在應用中獲得足夠的信任。指紋被廣泛用于解鎖智能手機、批準支付、解鎖汽車和家庭門等。由于其低成本、可靠性、可接受性和高安全性,數字指紋正在成為一種占主導地位的生物特征識別方法。除了數字指紋技術的優點外,在物聯網中有效使用該技術還面臨著各種挑戰,如指紋分類、圖像增強、特征匹配等。人們開發了各種基于機器學習的算法,以提供一些非傳統的解決方案來克服這些挑戰。

物聯網的基本需求是確保所有連接到網絡的系統和設備的安全。ML的作用是使用和訓練算法來檢測物聯網設備中的異常或檢測物聯網系統中發生的任何不需要的活動,以防止數據丟失或其他問題。因此,ML提供了一個有前途的平臺,以克服物聯網設備安全面臨的困難。為了保持物聯網的增長,需要在該領域做出進一步的貢獻。

5.基于邊緣計算的物聯網安全

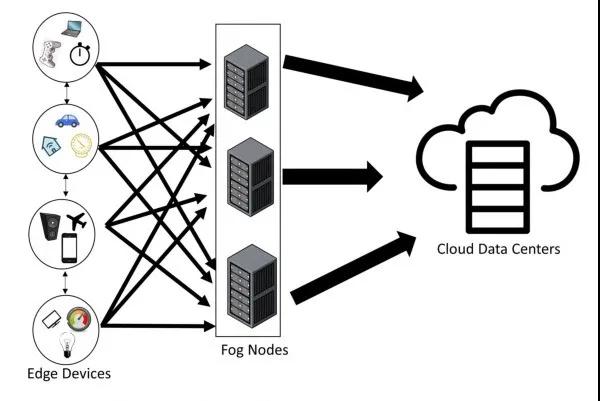

邊緣計算和霧計算都是云計算的擴展,云計算被各種組織廣泛使用。云、霧和邊緣可能看起來相似,但它們構成物聯網應用的不同層次。云、霧和邊緣計算的主要區別是位置的智能和功率計算。云的部署規模更大,需要處理大量數據,而且與用戶的距離也相對更遠。為了克服云計算所面臨的問題,邊緣計算被用作一種解決方案,在用戶和云/霧之間放置一個小型邊緣服務器。一些處理活動是在邊緣服務器上執行的,而不是在云上。邊緣計算架構由邊緣設備、云服務器和霧節點組成,如圖4所示。

圖4 邊緣計算架構

在邊緣計算框架中,計算和分析能力是在邊緣本身提供的。應用程序中的設備可以在它們之間創建一個網絡,并可以相互協作來計算數據。因此,可以將大量數據保存在設備之外,無論是云節點還是霧節點,都可以增強物聯網應用的安全性。邊緣計算還有助于降低通信成本,因為它可減少將所有數據移動到云的需求。

參考文獻

[1] D. Miller,“ Blockchain and the Internet of Things in the industrial sector”,IT Prof., vol. 20, no. 3, pp. 15–18, 2018.

[2] J. Ni, K. Zhang, X. Lin, and X. S. Shen, ‘‘Securing fog computing for Internet of Things applications: Challenges and solutions,’’IEEE Commun. Surveys Tuts., vol. 20, no. 1, pp. 601–628, 1st Quart., 2018.

[3] M. Alrowaily and Z. Lu, ‘‘Secure edge computing in IoT systems: Review and case studies,’’ inProc. IEEE/ACM Symp. Edge Comput. (SEC), Oct. 2018, pp. 440–444.

[4] K. Pavani and A. Damodaram, ‘‘Intrusion detection using MLP for MANETs,’’ inProc. 3rd Int. Conf. Comput. Intell. Inf. Technol. (CIIT),Oct. 2013, pp. 440–444