這個超火的黑客小工具,可以通過WiFi解鎖特斯拉

據BleepingComputer消息,一種利用 Flipper Zero 設備進行的簡單釣魚攻擊可能導致特斯拉賬戶被篡改,甚至能讓汽車被解鎖并啟動。該攻擊適用于版本為 4.30.6 和 11.1 2024.2.7的特斯拉應用程序。

安全研究人員塔拉勒哈吉巴克里(Talal Haj Bakry) 和湯米米斯克(Tommy Mysk) 向特斯拉報告了他們的發現,指出將汽車與新手機關聯缺乏適當的身份驗證安全性。

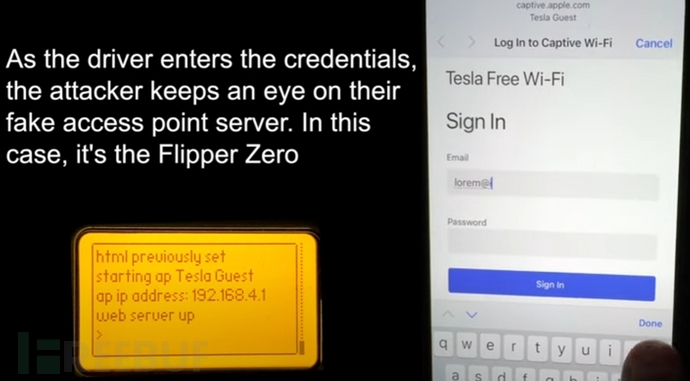

研究指出,攻擊者可以部署一個名為“Tesla Guest”的 WiFi 網絡,這是特斯拉服務中心經常出現的 SSID名稱,非常具有迷惑性。接著,使用 Flipper Zero 廣播 WiFi 網絡,一旦受害者連接到偽造的網絡,他們將收到一個虛假的特斯拉登錄頁面,要求使用他們的特斯拉賬戶憑據登錄。無論受害者在釣魚頁面上輸入什么,攻擊者都可以實時在 Flipper Zero 上看到。

網絡釣魚過程

輸入特斯拉賬戶憑據后,釣魚頁面會要求輸入賬戶的一次性密碼,以幫助攻擊者繞過雙因素身份驗證保護。攻擊者必須在一次性密碼過期之前行動,并使用竊取的憑據登錄特斯拉應用程序。一旦進入賬戶,攻擊者可以實時跟蹤車輛的位置。

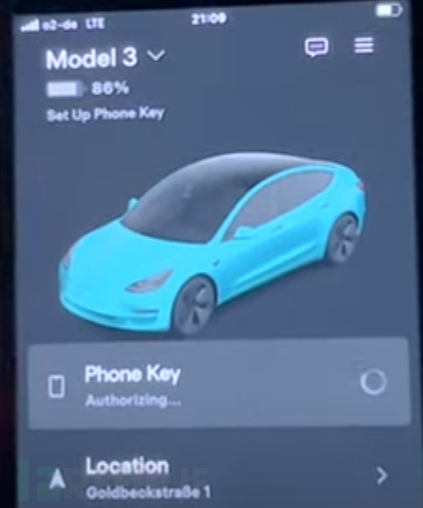

此外,通過訪問受害者的特斯拉賬戶,攻擊者可以添加一個新的“手機鑰匙”。這一操作可在離車輛幾米遠的地方實現。米斯克表示,通過應用程序添加新的電話鑰匙不需要解鎖汽車或將智能手機放在車內,這造成了很大的安全漏洞。

添加新的電話密鑰

更糟糕的是,一旦添加了新手機鑰匙,特斯拉車主不會通過應用程序收到關于此事的通知,車輛的觸摸屏也不會顯示警報。而有了新手機鑰匙,攻擊者可以解鎖車輛并激活所有系統,甚至能夠駕駛車輛離開,就好像他們是車主一樣。

米斯克指出,該攻擊在特斯拉 Model 3 上試驗成功。在向特斯拉的報告中,他們指出,被劫持的特斯拉賬戶必須屬于主要駕駛員,并且車輛必須已經關聯了手機鑰匙。

他們認為,應當在添加新手機鑰匙時要求使用物理特斯拉卡片鑰匙,為新手機添加認證層來提高安全性。

“我能夠在新 iPhone 上添加第二個手機鑰匙,而特斯拉應用程序并沒有提示我使用鑰匙卡來對新 iPhone 上的會話進行認證。我只是用我的用戶名和密碼登錄了新 iPhone,一旦我授權應用程序訪問位置服務,它就激活了手機鑰匙,”二人在向特斯拉的報告中寫道。

BleepingComputer 已與特斯拉聯系,就上述問題進行了詢問,以及他們是否計劃發布 OTA 更新,引入安全措施以防止這些攻擊,但尚未收到回復。