小心了,網絡游戲近期可能會成為黑客攻擊的主要渠道

由于新冠疫情的爆發,很多人不得不宅在家里,打游戲已經成為了人們消遣的主要方式了。隨著游戲產業的崛起和人們對游戲的過多投入,黑客已經把攻擊目標鎖定在了游戲玩家身上。

與今年1月相比,4月份每天被阻止訪問與游戲相關的惡意網站,或從與游戲相關的網站(論壇)瀏覽此類網站的次數增加了54%。5月份,該指標出現了下降趨勢:與4月份相比下降了18%。

試圖訪問利用網絡游戲主題的釣魚網站被屏蔽的次數有所增加。特別值得一提的是,從2月到4月,來自Steam游戲平臺虛假網站的通知數量增加了40%。

攻擊者最常攻擊的游戲是《我的世界》、《反恐精英:全球攻勢》和《巫師3:狂獵》 (TheWitcher 3: Wild Hunt)。

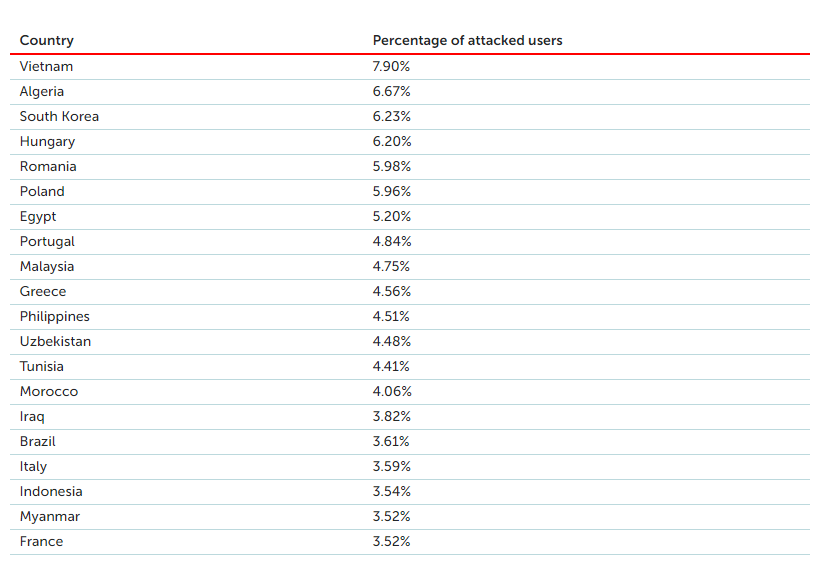

受到此類攻擊最多的用戶來自越南(7.9%),阿爾及利亞(6.6%),韓國(6.2%),匈牙利(6.2%)和羅馬尼亞(6%)。

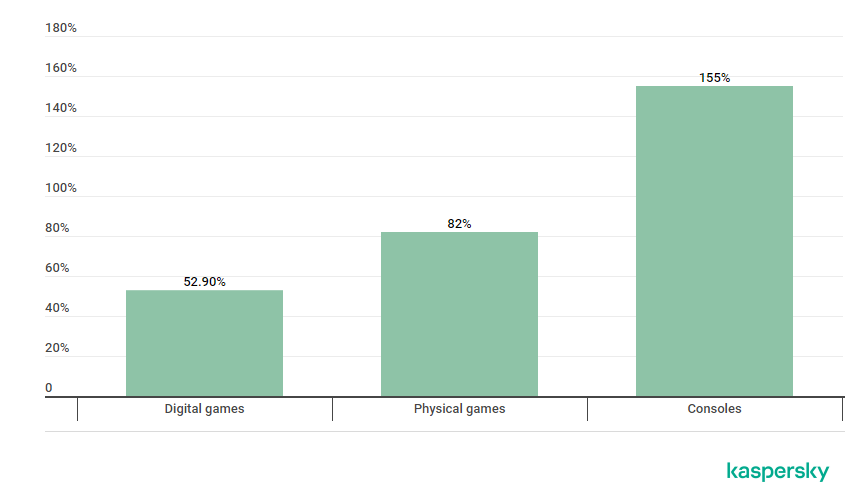

來自各種來源的數據表明,由于冠狀病毒大流行導致玩家活動急劇增加。根據gamesindustry.biz的數據,3月份,計算機和游戲機的游戲銷量均大幅增長。

3月16日至22日當周的游戲銷量增長

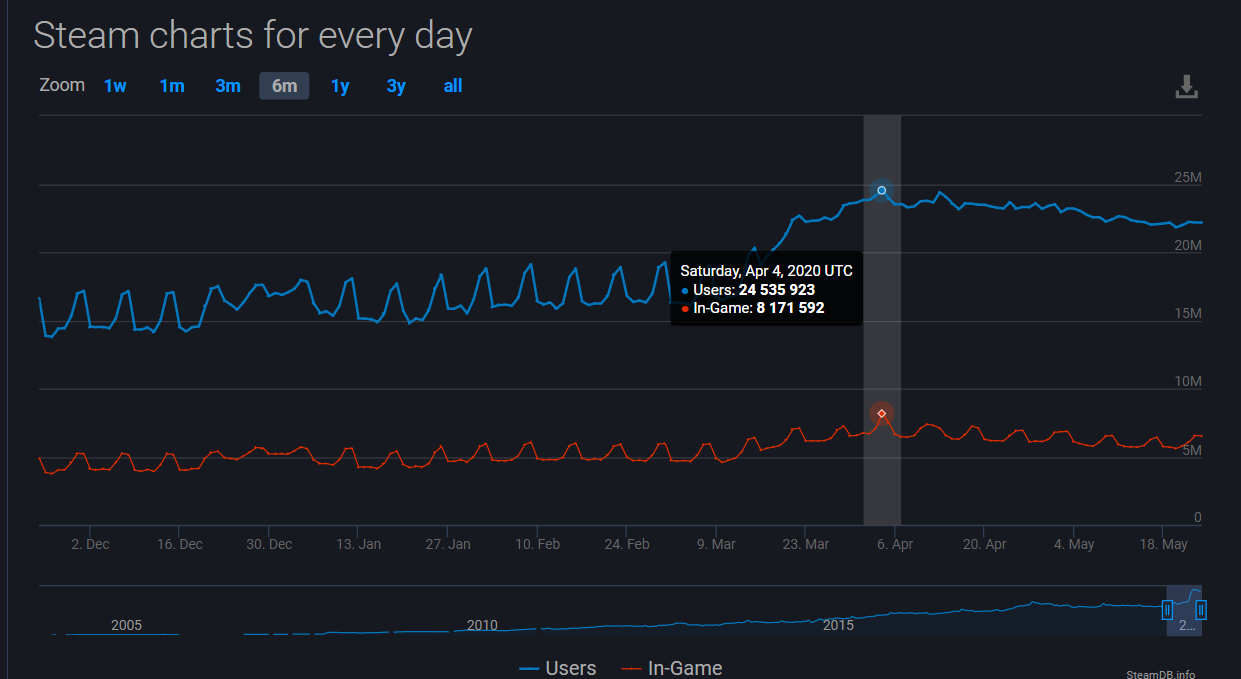

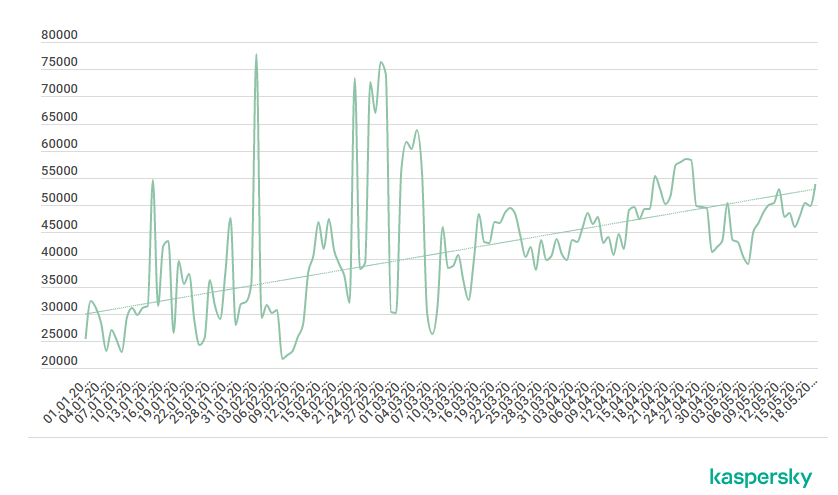

在4月份,Steam的下載數量以及在線播放器的數量都達到了創紀錄的高峰。 下圖的Steam用戶活動圖(包括游戲內和僅安裝客戶端)(數據來自Steam數據庫)顯示了4月4日那天用戶的活動最多。此后,活動開始減少,速度也放緩了。此外,在疫情期間,玩家的游戲在線時間也比較長。

每天的Steam用戶數

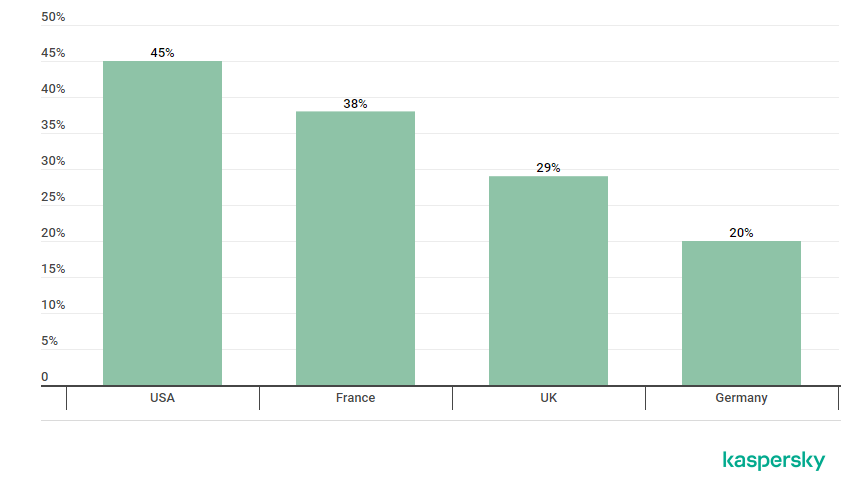

圖中所反映的這些情況都是可以理解的,首先,人們有更多的空閑時間來玩游戲。 Nielsen Games收集的統計數據(作為對游戲玩家的定期調查的一部分)證實了這一論點:

不同國家/地區的玩家在玩視頻游戲上花費的時間增加

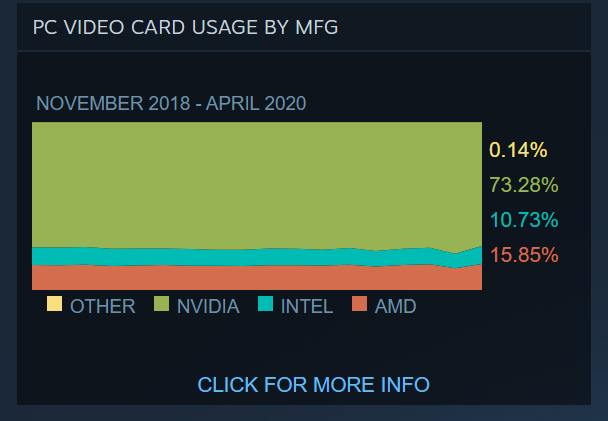

其次,顯然不是所有想花時間玩電子游戲的人都有一臺能讓他們玩游戲的電腦。通過查看Steam站點上顯示的硬件統計數據,你可以了解到這一點。

如果你仔細查看包含Steam用戶使用的顯卡信息的圖,可以看到圖上的明顯變化,該變化在2020年3月之前是完全平坦的。到目前為止,Nvidia,Intel和AMD的銷售比例有了大幅增長。自隔離開始以來,英特爾和AMD顯卡的份額已顯著增長。在你還記得有超過2000萬Steam用戶之前,這一增長在2%以內,這似乎微不足道。也就是說,帶有Intel和AMD顯卡的設備數量增加了數十萬臺。考慮到不同制造商的顯卡的特點,我們可以有把握地認為,這成百上千的設備是在隔離期間被送到家里的辦公電腦,人們在老板無法看到的情況下安裝了Steam。

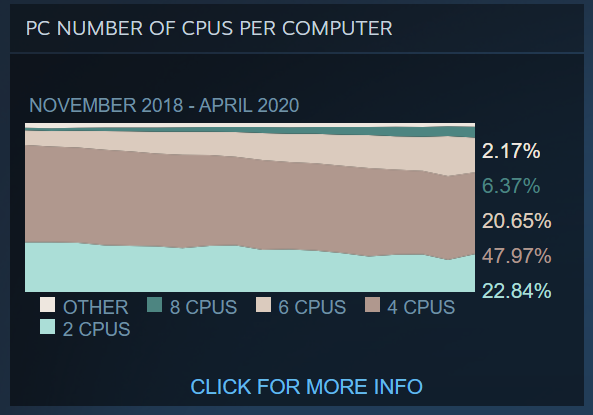

這也被圖表中Intel和AMD處理器比率的突然變化所證實(Intel也從隔離開始增長);玩家所使用的處理器在核數方面(4核和2核處理器所占比例的非典型增長):

當然,網絡犯罪分子并沒有注意到玩家數量的增加和他們在游戲中花費的時間。長期以來,游戲玩家一直是攻擊者的最喜歡攻擊目標,這些攻擊者主要對游戲帳戶的登錄名和密碼感興趣。現在,隨著家庭網絡中的工作設備的增多,攻擊者對玩家的攻擊不僅可以直接獲取攻擊收益,也可以趁機摸清公司的基礎架構。因為家庭網絡相比公司網絡來說,其安全防護程度要低得多,攻擊者很容易監控玩家設備。

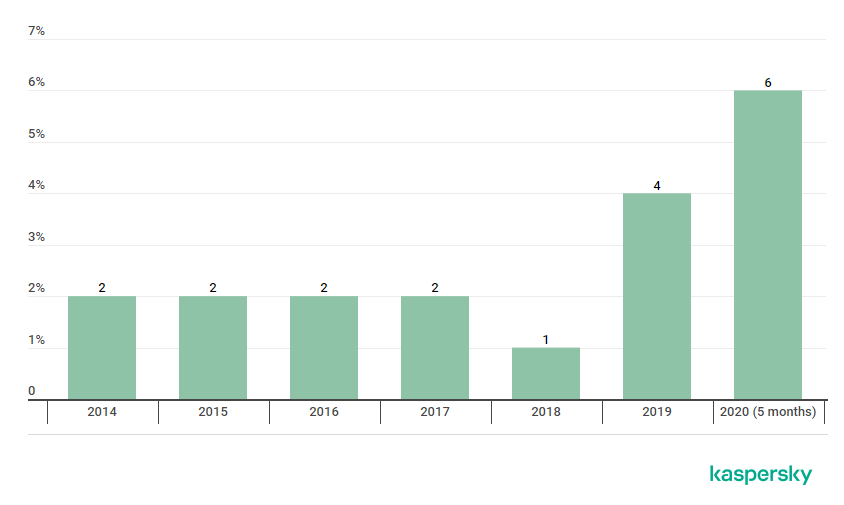

在2020年的前五個月中,Steam上發現的漏洞數量已經超過了前幾年中發現的漏洞數量,這一事實表明攻擊者對發現此類漏洞的興趣日益濃厚。

也許你還記得,在2020年4月底,Valve曾經發現了流行網絡游戲CS: GO和Team Fortress 2的源代碼泄露,攻擊者很可能已經在試圖解析他們的代碼,以尋找可以用于攻擊目的的漏洞。重要的是要明白這些都不是離線游戲,而是需要連接到游戲服務器和頻繁更新的在線游戲。這讓他們的用戶更容易受到攻擊,因為他們的設備顯然總是在線的,而玩家總是準備安裝“更新”,以免失去玩游戲的最新能力。

但是,即使沒有可用的零日漏洞,攻擊者也有廣闊的攻擊空間,因為隨著玩家數量的大幅增加,肯定會有大量的常見漏洞被安全小白所使用。

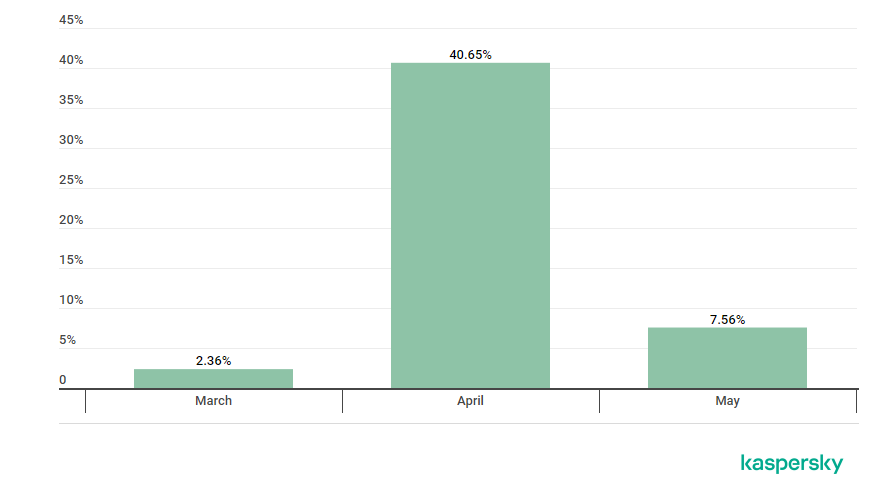

攻擊者的邏輯是:隨著玩家數量的增加,網絡釣魚攻擊的概率也就越高。卡巴斯基反網絡釣魚和卡巴斯基安全網絡(KSN)對此進行了確認。與2月份相比,在名稱中包含“Steam”一詞的數千個最受歡迎的釣魚網站上的點擊次數已大大增加,這種攻擊在4月達到頂峰。

與2020年2月相比,網絡釣魚與Steam有關的主題的命中次數增加

使用游戲主題的網站的反病毒檢測數據明顯增加,例如,包含流行視頻游戲和游戲平臺的名稱。

2020年1月至5月期間使用游戲主題進行網絡攻擊的次數

各種各樣的惡意程序都帶有很多惡意鏈接,比如竊取密碼的惡意軟件、勒索軟件和挖礦軟件。和往常一樣,它們假冒流行游戲的免費版本、更新或擴展,以及欺騙程序。在使用與游戲相關的名稱而不被注意的惡意文件中也可以觀察到類似的情況。

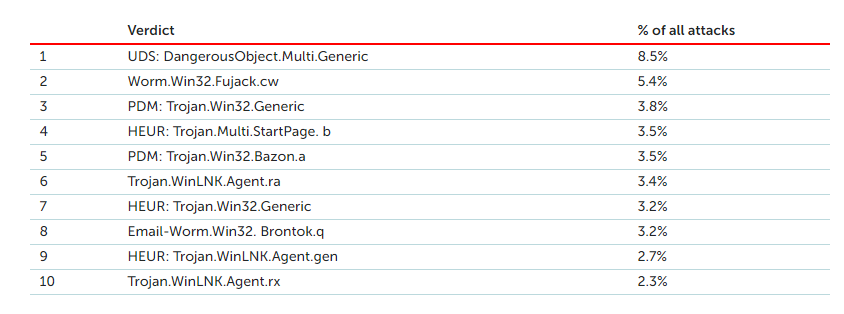

使用與游戲相關的主題作為攻擊渠道

這些統計數據并沒有將黑客工具這類威脅考慮在內,這些工具通常是用戶自己安裝的,但可以用于惡意目的。我們在這個類別中包括遠程訪問客戶端、流量分析器等。這個類別在這里很有趣,因為現代的欺騙程序經常使用與惡意軟件相同的技術,如內存注入和利用漏洞繞過保護。如果我們將這種檢測添加到統計數據中,它將以10%的份額占據首位。

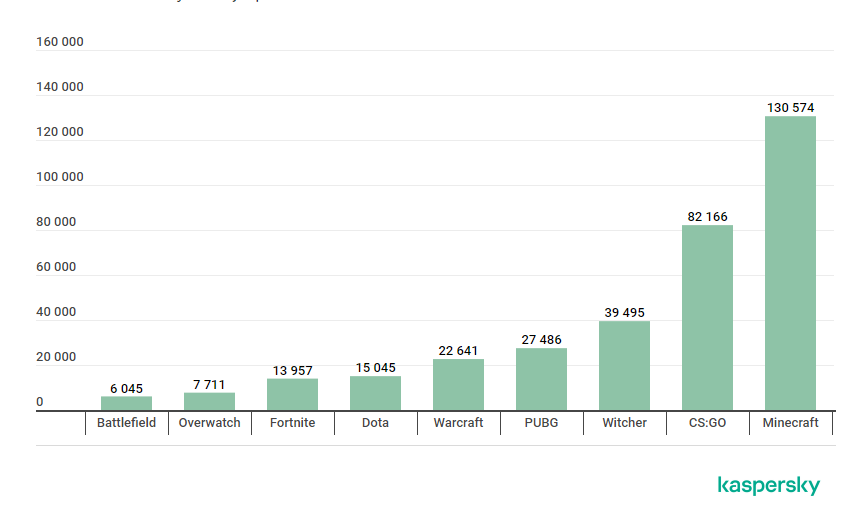

根據從我們的網絡防病毒獲得的統計數據來看,攻擊者最關注Minecraft的使用。 《巫師3:狂獵》也進入了被開發最多的游戲的前3名。

2020年1月至5月,以網絡游戲為主題的攻擊次數

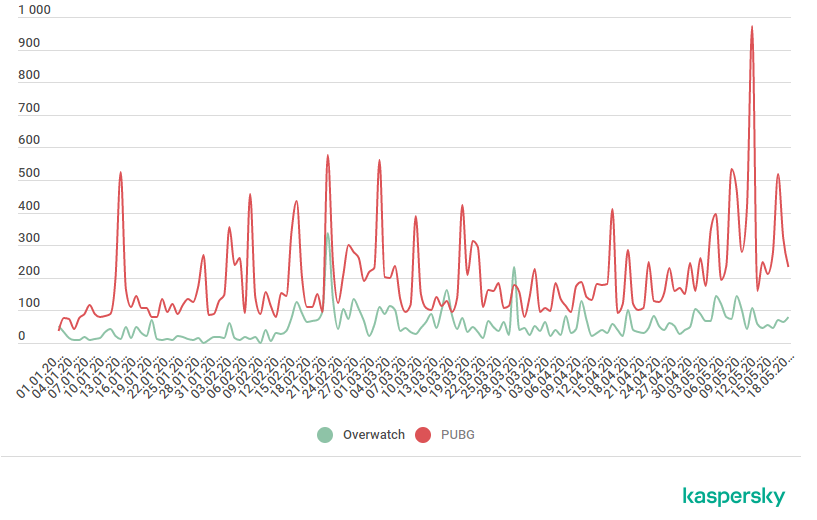

根據對包含游戲名稱的鏈接響應的動態變化的跟蹤,我們得出的結論是,從4月到5月初,攻擊者每次都在攻擊時,一次性使用多個游戲作為攻擊目標。尤其是《守望先鋒》和《無名玩家》被使用的次數最多。如果你仔細看下面這張圖,你會看到許多平行的峰值。

使用《守望先鋒》和PUBG主題進行網絡攻擊

在越南攻擊者可以非常容易地使用與游戲相關的主題進行攻擊,在該國,幾乎8%的網絡防病毒檢測都發生在使用游戲主題命名的網站上。

如下圖所示,在2020年1月至5月,在以網絡游戲為主題的攻擊嘗試中排名前20位的國家。

排在越南之后的前5個國家包括阿爾及利亞、韓國、匈牙利和羅馬尼亞。總的來說,前20名包括北非、亞洲和歐洲,特別是南歐和東歐的許多國家。

總結

游戲產業在疫情期間迅速發展,當然,攻擊者利用了這種趨勢,我們發現嘗試轉向利用游戲主題的網絡釣魚站點的嘗試顯著增加。

但是,應該記住,這可不能全怪攻擊者,而且還因為用戶本身的粗心大意,他們顯然是向游戲服務發送的虛假電子郵件,或者正在尋找被黑的用戶,或尋求破解版本的一些流行的游戲和欺騙程序。不幸的是,在大多數情況下,網絡罪犯不需要技術先進的方案即可發起成功的攻擊。