SolarWinds 曝出五個嚴重的RCE漏洞

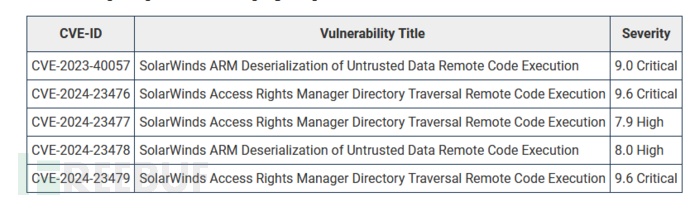

SolarWinds 近期修補了 Access Rights Manager (ARM) 解決方案中的五個遠程代碼執行 (RCE) 漏洞,其中包括三個允許未驗證利用的嚴重漏洞!

漏洞詳情

CVE-2024-23476 和 CVE-2024-23479 安全漏洞由于路徑遍歷問題引發,第三個嚴重安全漏洞 CVE-2023-40057 由反序列化不受信任的數據造成,一旦未經身份驗證的威脅攻擊者成功利用這三個安全漏洞,便可以輕松在未打補丁的目標系統上執行任意代碼。

另外兩個安全漏洞 CVE-2024-23477 和 CVE-2024-23478 被 SolarWinds 評定為高嚴重性安全漏洞,可以被威脅攻擊者用來 RCE 攻擊。

值得一提的是,上述提到的安全漏洞中有四個是由 ZDI 匿名安全研究人員發現并報告,剩余一個則是 ZDI 漏洞研究人員 Piotr Bazyd?o 發現并上報。據悉,SolarWinds 在本周發布的 Access Rights Manager 2023.2.3 中解決安全漏洞問題,并進行了安全修復。

安全漏洞問題曝出后,SolarWinds 發言人第一時間對外表示,目前尚未收到任何關于這些漏洞在野外被利用的報告。此外,公司在獲悉漏洞信息后,立刻與客戶取得了聯系,以確保其能夠采取有效措施,避免遭受網絡攻擊。后續立即發布了安全更新,用戶能夠通過補丁程序,最大程度上解決安全漏洞問題。

值得一提的事,SolarWinds 曾在 2023 年 10 月份修復了另外三個關鍵的 Access Rights Manager RCE 漏洞,這些安全漏洞允許威脅攻擊者以 SYSTEM 權限運行代碼。

2020 年 3 月 SolarWinds 供應鏈攻擊事件

SolarWinds 在全球范圍內有著廣泛的客戶群體,擁有超過 30萬客戶,為包括蘋果、谷歌和亞馬遜等知名公司,以及美國軍方、五角大樓、國務院、美國國家航空航天局、美國國家安全局、郵政局、美國海洋和大氣管理局、司法部和美國總統辦公室等政府組織在內機構提供服務。因此,早就成為了威脅攻擊者眼中的“香餑餑”。

幾年前,SolarWinds 公司曾發生了一起嚴重的供應鏈攻擊事件,對全球多個組織帶來了惡劣影響。

起因是 APT29 黑客組織滲透了 SolarWinds 的內部系統,將惡意代碼注入到了客戶在 2020 年 3 月至 2020 年 6 月期間下載的 SolarWinds Orion IT 管理平臺構建中,為在數以千計的系統上部署 Sunburst 后門提供了便利,使得威脅攻擊者能夠有選擇性地針對潛在受害目標,開展網絡攻擊活動。

供應鏈攻擊事件披露后,包括國土安全部、財政部和能源部,以及國家電信和信息管理局(NTIA)、國家衛生研究院和國家核安全局在內的多個美國政府機構證實自身遭到了網絡入侵。

參考文章:https://www.bleepingcomputer.com/news/security/solarwinds-fixes-critical-rce-bugs-in-access-rights-audit-solution/