SQL Slammer 蠕蟲卷土重來

Check Point 安全研究人員警告稱,SQL Slammer,2003年1月25日肆虐整個互聯網的蠕蟲病毒,似乎又重新開始活動了。

?? ??

該計算機蠕蟲曾通過用大量網絡包使服務器和路由器之類網絡設備過載,造成全球上萬臺服務器發生拒絕服務現象。在首次出現的10分鐘之內,SQL Slammer 就成功感染了其約7.5萬受害者中的大部分。

SQL Slammer 基于大衛·里奇菲爾德在黑帽簡報上演示的概念驗證代碼,主要內容是關于微軟 SQL Server 和桌面引擎數據庫旗艦產品中存在的緩沖區溢出漏洞。盡管在蠕蟲襲擊發生前6個月,微軟就已放出該漏洞的補丁,但很多安裝卻并未及時打上補丁,讓該惡意代碼得以輕易傳播。

SQL Slammer 也被稱為“藍寶石(Sapphire)蠕蟲”或Helkern,僅有376字節大小,完全可以裝入1個網絡包中,讓它可以在發動時達到快速傳播的效果。該蠕蟲向 UDP 1434 端口發送格式化的請求,造成受感染路由器開始向隨機IP地址發送該惡意代碼,令目標陷入拒絕服務狀態。

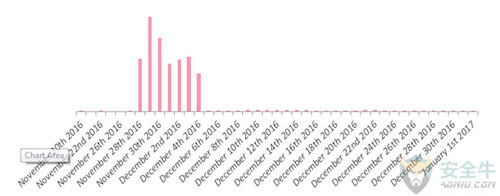

盡管十幾年來處于休眠狀態,SQL Slammer 如今似乎重新活躍了起來。Check Point 收集的數據顯示,2016年11月28日到12月4日之間,攻擊嘗試明顯增長,SQL Slammer 就是該時間段內檢測到的主要惡意軟件之一。

??

2016年末受SQL Slammer 感染影響的時間線

這些攻擊嘗試的目標國家數量高達172個,其中26%的攻擊針對美國的網絡。該數據顯示出,復蘇的 SQL Slammer 活動并非針對性攻擊,而是范圍更廣的攻擊。

最大數量的攻擊嘗試源自中國、越南、墨西哥和烏克蘭的IP地址。

Check Point 總結道:“雖然 SQL Slammer 主要在2003年間傳播,且十余年來一直低調,我們數據中觀測到的大規模激增讓我們不禁想到——莫非該蠕蟲正試圖卷土重來?”